Статистика киберугроз в финансовой отрасли России тревожная: за прошлый год количество атак резко выросло. Почему мошенники атакуют банки и финансовые компании? Какие методы используют и что делать простым клиентам банка, чтобы обезопасить себя? Об этом в кулуарах Инвестиционного форума ВТБ «РОССИЯ ЗОВЕТ! Екатеринбург» поговорили с директором Глобального центра исследований и анализа угроз Kaspersky GReAT Игорем Кузнецовым.

— Согласно различным исследованиям, количество киберугроз, с которыми сталкивается бизнес в России год от года растет. При этом компании финансового сектора, в том числе банки, атакуют наиболее часто. Каковы последние данные статистики?

— По нашим данным, количество кибератак на финансовые организации в России по итогам 2025 года выросло на 43% по сравнению с 2024 годом. 83% компаний финсектора подверглись почтовым кибератакам в прошлом году. Количество атак с помощью шпионского программного обеспечения выросло на 42%, а с помощью программ-вымогателей — на 32%. Самый мощный за два года всплеск атак мы зафиксировали в октябре 2025 года.

— С чем связано такое обострение ситуации с угрозами именно для финансового сектора?

— Играют роль разные факторы. Во-первых, компании финсектора всегда являются желанной целью злоумышленников, ведь они непосредственно связаны с денежными потоками физлиц и бизнеса. Во-вторых, мы наблюдаем активизацию конкретных мошеннических групп, работающих по определенным схемам. На данный момент мы выделяем два ключевых подхода злоумышленников: атаки через доверенных поставщиков и атаки через компрометацию приложений.

— Можете ли вы привести примеры, какие компании-поставщики могут быть опасны? Клининговые службы, доставка обедов в офис, рекламное агентство?

— Опасность может исходить от любой компании. Даже самый маленький подрядчик, у которого есть доверенная электронная почта, может стать «проводником» для злоумышленников. Достаточно скомпрометировать электронную почту и разослать, например, фишинговое письмо с вредоносной ссылкой. Сотрудник банка получает письмо от известного ему адресата, открывает его, видит, что текст очень похож на обычную деловую переписку с этим контрагентом. В письме есть ссылка, если сотрудник поверит письму и перейдет по ней, то под угрозой окажется вся компания. Схематично это выглядит довольно просто, но на деле такие атаки очень сложные, злоумышленники выверяют каждый шаг.

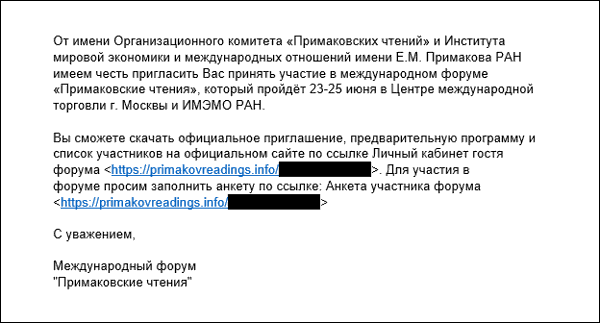

Приведу пример. В прошлом году нам удалось отразить сложную кибершпионскую атаку. Многим российским компаниям, в том числе финансовым, рассылали письма с приглашением на форум «Примаковские чтения». Злоумышленники тщательно проработали базу рассылки — её получали те, кто в прошлые годы уже посещал этот форум. Для отправки также использовался почтовый домен, который ранее использовался для рассылки. Письма выглядели аутентично, были написаны на грамотном русском языке и ровно в том стиле, в котором обычно пишут подобные приглашения. В общем, совершенно не вызывали подозрений. Однако достаточно было просто перейти по ссылке в письме, и все — компьютер полностью оказывался под контролем злоумышленников.

Пример письма с вредоносными ссылками. Скриншот предоставлен «Лабораторией Касперского».

— Получается, главный фактор уязвимости сегодня — это человек? И безопасность бизнеса часто зависит не только от программных решений, но и от того, насколько критически оценивается любая входящая информация?

— Именно человек был и остается самым слабым звеном во всей инфраструктуре безопасности. Поэтому очень важно обучать сотрудников, объяснять, в том числе, правила кибербезопасности: перепроверять подозрительную информацию, не переходить по неизвестным ссылкам, даже если письмо приходит от знакомого отправителя. Иногда достаточно просто перезвонить и проверить, действительно ли человек отправлял вам письмо, и что там за ссылка? Мы сами регулярно проводим учения: присылаем сотрудникам учебные фишинговые рассылки, чтобы проверять, насколько они усвоили правила. Думаю, эта практика должна стать настолько же привычной для бизнеса, как пожарные учения по эвакуации из офисного здания, например.

— Как использование искусственного интеллекта меняет кибератаки на банковский сектор?

— Мы очень много говорим о том, что бизнес улучшает свои процессы, оптимизирует работу с помощью ИИ-агентов. Все то же самое делают и атакующие. Большую часть этапов атаки можно автоматизировать с помощью AI-агентов. В результате, это не будет очень сложная атака, она всего лишь будет очень качественно воспроизводить то же самое, что делали люди. Искусственный интеллект будет атаковать компании без остановки, днем и ночью, в огромных масштабах. Вызов нового времени — это именно автоматизация рутинных мошеннических действий.

— Крупнейшие российские банки много говорят о том, как много средств вкладывают в развитие искусственного интеллекта, в том числе и для совершенствования систем кибербезопасности. Помогает ли искусственный интеллект банку самому не стать жертвой мошенников? Кто побеждает в этой битве ИИ: финансовые компании или преступники?

— Сейчас технологии искусственного интеллекта все чаще внедряются в различные сферы кибербезопасности. Мы проводили исследование организаций, которые собираются строить свои центры кибербезопасности. Так вот, 99% опрошенных компаний во всем мире сказали, что собираются использовать искусственный интеллект. В России этот показатель — 100%. Но это ожидания. В реальности как минимум треть компаний уже сейчас понимают, что у них не хватает для внедрения ИИ специалистов и исходных данных для правильного обучения моделей. Кроме того, я считаю, что даже супер-мощный ИИ не сможет корректно работать без человека, ведь всегда нужно мнение живого эксперта. Отвечая на ваш вопрос, кто побеждает? Побеждает искусственный интеллект, который работает в связке с людьми.

— Как простому человеку понять, что его банк достаточно занимается кибербезопасностью, и он может ему доверять? Может быть, есть какие-то рейтинги, исследования?

— У нас в стране уровень зрелости бизнеса в кибербезе крайне высок по сравнению общемировыми показателями. Поэтому я бы об этом не беспокоился. Рядовому пользователю банковских услуг важно не забывать самому соблюдать правила кибербезопасности. Помните, мы говорили, что самое слабое звено — это человек. Этот принцип работает как в отношении больших корпораций, так и в отношении частных клиентов банков. Может быть супермощная система защиты от мошенников, но когда человек слишком доверчив, она не спасет.

— Дайте несколько советов по кибергигиене от вас лично.

— Есть простое правило: относиться с подозрением к информации, которая поступает извне. Это защитит и от дипфейка, созданного с использованием самых продвинутых технологий, и от обычного телефонного мошенника. Даже если злоумышленники используют самые мощные нейросети для воспроизведения голоса и видео, их хитрый план разрушится, когда вы положите трубку и перезвоните — коллеге, родственнику, в банк, госорган… После этого атака вряд ли уже сработает. Подозрительность — наш главный друг.

— Мы начали наш разговор с пугающей статистики по возросшему количеству угроз по итогам 2025 года. Как обстоят дела сейчас?

— Финансовый сектор останется одной из ключевых целей для злоумышленников. Среди заметных угроз – рост атак на NFC-платежи, включая схему так называемого «обратного NFC». Отдельную опасность представляет распространение предварительно зараженных устройств: пользователи, включая сотрудников компаний, могут приобретать смартфоны, ноутбуки или планшеты, уже содержащие банковские троянцы или другое вредоносное ПО.

Усиливается роль технологий искусственного интеллекта в кибератаках – от создания дипфейков для социальной инженерии до разработки и адаптации вредоносных программ. Среди новых тенденций выделяются так называемые «агентные шифровальщики» – вредоносное ПО, способное динамически изменять своё поведение и подстраиваться под атакуемую инфраструктуру.

Финансовым организациям мы рекомендуем делать выбор в сторону внедрения многоуровневой защиты и придерживаться принципа Zero Trust, когда ни одно устройство или пользователь не обладают статусом доверенного по умолчанию

Фото c Инвестиционного форума «РОССИЯ ЗОВЕТ! Екатеринбург» предоставлены банком ВТБ.